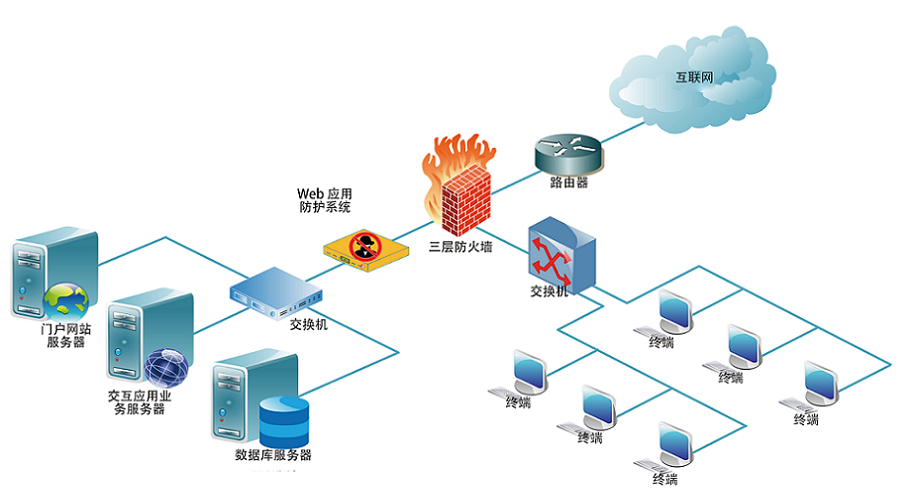

防火墙种类及使用说明

硬件

三层路由

深信服

Juniper

软件

iptables

firewalld

云防火墙

阿里云:安全组

名词解释

容器: 瓶子 罐子 存放东西

表(table): 存放链的容器

链(chain): 存放规则的容器

规则(policy): 准许或拒绝规则

| Netfilter | 表(tables) | 链(chains) | 规则(Policy) |

|---|---|---|---|

| 一栋楼 | 楼里的房子 | 房子里的柜子 | 柜子里衣服,摆放规则 |

iptables 执行过程※※※※※

工作流程小结:※※※※※

- 防火墙是层层过滤的,实际是按照配置规则的顺序从上到下,从前到后进行过滤的。

- 如果匹配上规则,即明确表示是阻止还是通过,数据包就不再向下匹配新的规则。

- 如果规则中没有明确表明是阻止还是通过的,也就是没有匹配规则,向下进行匹配,直到匹配默认

规则得到明确的阻止还是通过。 - 防火墙的默认规则是所有规则执行完才执行的。

表与链※※※※※

4表伍链

| filter表 | 强调:主要和主机自身相关,真正负责主机防火墙功能的(过滤流入流出主机的数据包) filter表示iptables默认使用的表,这个表定义了三个链(chains) 企业工作场景:主机防火墙 |

| INPUT | 负责过滤所有目标地址是本机地址的数据包 通俗来说:就是过滤进入主机的数据包 |

| FORWARD | 负责转发流经主机的数据包。起转发的作用,和NAT关系很大,后面会详细介绍LVS NAT模式,net.ipv4.ip_forward=0 |

| OUTPUT | 处理所有源地址是本机地址的数据包 通俗的讲:就是处理从主机发出去的数据包 |

| NAT表 | 负责网络地址转换的,即来源与目的IP地址和port的转换。 应用:和主机本身无关,一般用于局域网共享上网或者特殊的端口转换服务相关。 工作场景: 1. 用于企业路由(zebra)或网关(iptables),共享上网(POSTROUTING) 2. 做内部外部IP地址一对一映射(dmz),硬件防火墙映射IP到内部服务器,ftp服务(PREROUTING) 3. WEB,单个端口的映射,直接映射80端口(PREROUTING) 这个表定义了3个链,nat功能相当于网络的acl控制。和网络交换机acl类似。 |

| OUTPUT | 和主机放出去的数据包有关,改变主机发出数据包的目的地址。 |

| PREROUTING | 在数据包到达防火墙时,进行路由判断之前执行的规则,作用是改变数据包的目的地址、目的端口等 就是收信时,根据规则重写收件人的地址。 例如:把公网IP:xxx.xxx.xxx.xxx映射到局域网的xx.xx.xx.xx服务器上。 如果是web服务,可以报80转换为局域网的服务器9000端口上 10.0.0.61 8080(目标端口) —-nat—à 10.0.0.7 22 |

| POSTROUTING | 在数据包离开防火墙时进行路由判断之后执行的规则,作用改变数据包的源地址,源端口等。写好发件人的地址,要让家人回信时能够有地址可回。 例如。默认笔记本和虚拟机都是局域网地址,在出网的时候被路由器将源地址改为了公网地址。 生产应用:局域网共享上网。 |

环境准备及命令

iptables iptables启动或关闭的命令

yum install -y iptables-services

[root@m01 ~]# rpm -ql iptables-services

/etc/sysconfig/ip6tables

/etc/sysconfig/iptables #防火墙的配置文件

/usr/lib/systemd/system/ip6tables.service

/usr/lib/systemd/system/iptables.service #防火墙服务配置文件(命令)

#防火墙相关模块 加载到内核中

modprobe ip_tables

modprobe iptable_filter

modprobe iptable_nat

modprobe ip_conntrack

modprobe ip_conntrack_ftp

modprobe ip_nat_ftp

modprobe ipt_state

[root@m01 ~]# lsmod |egrep 'filter|nat|ipt'

nf_nat_ftp 12770 0

nf_conntrack_ftp 18638 1 nf_nat_ftp

iptable_nat 12875 0

nf_nat_ipv4 14115 1 iptable_nat

nf_nat 26787 2 nf_nat_ftp,nf_nat_ipv4

nf_conntrack 133053 6 nf_nat_ftp,nf_nat,xt_state,nf_nat_ipv4,nf_conntrack_ftp,nf_conntrack_ipv4

iptable_filter 12810 0

ip_tables 27126 2 iptable_filter,iptable_nat

libcrc32c 12644 3 xfs,nf_nat,nf_conntrack

[root@m01 ~]# systemctl stop firewalld

[root@m01 ~]# systemctl disable firewalld

[root@m01 ~]# systemctl start iptables.service

[root@m01 ~]# systemctl enable iptables.service

Created symlink from /etc/systemd/system/basic.target.wants/iptables.service to /usr/lib/systemd/system/iptables.service.

[root@m01 ~]# iptables -nL

Chain INPUT (policy ACCEPT)

target prot opt source destination

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0 state RELATED,ESTABLISHED

ACCEPT icmp -- 0.0.0.0/0 0.0.0.0/0

ACCEPT all -- 0.0.0.0/0 0.0.0.0/0

ACCEPT tcp -- 0.0.0.0/0 0.0.0.0/0 state NEW tcp dpt:22

REJECT all -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain FORWARD (policy ACCEPT)

target prot opt source destination

REJECT all -- 0.0.0.0/0 0.0.0.0/0 reject-with icmp-host-prohibited

Chain OUTPUT (policy ACCEPT)

target prot opt source destinationiptables命令参数

| 参数 | 含义 |

|---|---|

| -L | 显示表中的所有规则 |

| -n | 不要把端口 或ip反向解析为 名字 |

| -t | 指定表 |

| -A | append 追加 准许 ACCEPT |

| -D | delete 删除 |

| -I | insert 拒绝的规则放在最上面 |

| 参数 | 含义 |

|---|---|

| -p | protocal 协议 tcp/udp/icmp/all |

| –dport | 目标端口 |

| –sport | 源端口 |

| -s | –source 源ip |

| -d | –destination 目标ip |

| -m | 指定模块 |

| 参数 | 含义 |

|---|---|

| -j | 满足条件后的动作 : DROP/ACCEPT/REJECT |

| 参数 | 含义 |

|---|---|

| -F | 清除所有规则,不会处理默认的规则 |

| -X | 删除用户自定义的链 |

| -Z | 链的计数器清零(数据包计数器与数据包字节计数器) |

Asynq任务框架

Asynq任务框架 MCP智能体开发实战

MCP智能体开发实战 WEB架构

WEB架构 安全监控体系

安全监控体系